Đánh giá về an ninh cho hệ thống tự động hoá công trình xây dựng

A critical review of cyber-physical security for building automation systems

Tác giả: Guowen Li, Lingyu Ren, Yangyang Fu, Zhiyao Yang, Veronica Adetola, Jin Wen, Qi Zhu, Teresa Wu, K. Selcuk Candan, Zheng O’Neill

Ngày đăng tải: 26/02/2023

DOI: 10.1016/j.arcontrol.2023.02.004

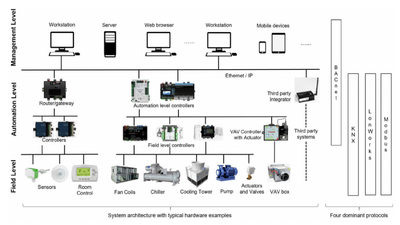

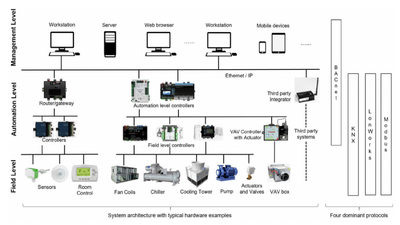

Hệ thống Tự động hoá Công trình Xây dựng (BAS) hiện đại, như bộ não của các tòa nhà thông minh, thường yêu cầu sự kết nối gia tăng cả giữa các thành phần hệ thống lẫn với các thực thể bên ngoài, chẳng hạn như đám mây, để cho phép quản lý từ xa với chi phí thấp, tự động hóa tối ưu thông qua phân tích đám mây thuê ngoài và tích hợp với lưới điện xây dựng tăng cường. Khi các tòa nhà thông minh di chuyển về các công nghệ truyền thông mở, việc cung cấp quyền truy cập vào BAS thông qua mạng nội bộ của tòa nhà, hoặc thậm chí từ xa qua Internet, đã trở thành một thực tiễn phổ biến. Tuy nhiên, việc kết nối và truy cập gia tăng đi kèm với các mối đe dọa về an ninh mạng gia tăng. Lịch sử BAS được phát triển như một môi trường khép kín với ít quan tâm đến an ninh mạng. Kết quả là BAS trong nhiều tòa nhà dễ bị tấn công mạng, gây ra hậu quả tiêu cực như khó chịu cho người sử dụng, sử dụng năng lượng quá mức và ngừng hoạt động đột ngột. Do đó, cần phải nâng cao trạng thái hiện tại của an ninh vật lý-mạng cho BAS và cung cấp các giải pháp thực tế để giảm thiểu các cuộc tấn công trong các công trình xây dựng. Tuy nhiên, hiện tại chưa có một bài đánh giá toàn diện và có hệ thống về các điểm yếu của BAS, các cuộc tấn công tiềm năng với đánh giá tác động, các phương pháp phát hiện và phòng thủ cũng như các chiến lược điều khiển mạng vững chắc. Bài viết này điền vào khoảng trống đó bằng cách cung cấp một bài đánh giá toàn diện và cập nhật về an ninh vật lý-mạng cho BAS ở ba cấp trong các tòa nhà: cấp quản lý, cấp tự động hóa và cấp trường. Các điểm yếu chung của BAS và các điểm yếu cụ thể theo bốn giao thức BAS chủ đạo (tức BACnet, KNX, LonWorks và Modbus)* được xem xét, tiếp theo là một cuộc thảo luận về bốn mục tiêu tấn công và bảy kịch bản tấn công tiềm năng. Tác động của các cuộc tấn công mạng lên BAS được tổng kết là sự làm sai sót tín hiệu, làm trễ tín hiệu và chặn tín hiệu. Các phương pháp phát hiện và phòng thủ các cuộc tấn công mạng thông thường được xác định ở ba cấp. Các chiến lược điều khiển mạng vững chắc cho BAS trong trường hợp bị tấn công được phân loại thành các sơ đồ điều khiển vững chắc chủ động và bị động. Những thách thức mở và cơ hội tương lai cuối cùng được thảo luận.

Link: Research Gate

*Bốn giao thức tự động hóa và quản lý các hệ thống trong tòa nhà:

- BACnet (Building Automation and Control Networks): BACnet là một giao thức tiêu chuẩn được sử dụng trong lĩnh vực tự động hóa tòa nhà. Nó cho phép các thiết bị và hệ thống trong tòa nhà như hệ thống HVAC, chiếu sáng và an ninh, giao tiếp và tương tác với nhau. BACnet hỗ trợ việc truyền dữ liệu, điều khiển và giám sát các hoạt động của các thiết bị trong tòa nhà.

- KNX (Konnex): KNX là một tiêu chuẩn giao thức cho việc tự động hóa trong các tòa nhà thông minh. Nó cung cấp một môi trường để kết nối và điều khiển các thiết bị khác nhau như ánh sáng, điều khiển nhiệt độ và cửa tự động. KNX sử dụng một mạng lưới dựa trên bus để cho phép truyền thông và tương tác giữa các thiết bị.

- LonWorks: LonWorks là một công nghệ mạng được sử dụng trong lĩnh vực tự động hóa và quản lý tòa nhà. Nó cho phép các thiết bị trong tòa nhà giao tiếp và làm việc cùng nhau thông qua một mạng đường dây đơn giản. LonWorks sử dụng một giao thức truyền thông riêng để truyền dữ liệu và điều khiển giữa các thiết bị.

- Modbus: Modbus là một giao thức truyền thông tiêu chuẩn được sử dụng phổ biến trong việc kết nối và điều khiển các thiết bị trong công nghiệp. Nó cho phép truyền dữ liệu giữa các thiết bị điều khiển và thiết bị được điều khiển thông qua mạng truyền thông chuỗi. Modbus hỗ trợ cả truyền thông dựa trên chuỗi ASCII và RTU (Remote Terminal Unit).